Firefox

متصفح قوي للخصوصية ويعمل بشكل ممتاز مع إضافات الحماية.

- حماية مدمجة ضد التتبع

- إعدادات خصوصية قوية ومرنة

- دعم ممتاز لإضافة uBlock Origin

- مناسب لتقليل بصمة المتصفح عند ضبط الإعدادات

| # | عنوان المحور | المدة | الموضوعات الرئيسية |

|---|---|---|---|

| 1 | الأمن الرقمي والاتصال الآمن بالإنترنت | 80 دقيقة | الهجمات الشبكية · VPN · نمذجة التهديد |

| 2 | حماية البيانات والتصفح الآمن | 75 دقيقة | CIA · التصفح الآمن · السحاب · الحذف الآمن |

| 3 | حماية الحسابات والاتصالات | 70 دقيقة | كلمات المرور · 2FA · التصيّد · الهندسة الاجتماعية |

| 4 | حماية الأجهزة والمصادر | 75 دقيقة | التشفير الكامل · النسخ الاحتياطي · حماية المصادر |

| المجموع الكلي | 5 ساعات | ||

اكتشف كيف تعمل الهجمات على الشبكة وابنِ نموذج تهديدك الشخصي

صنّف بياناتك، صفِّح بأمان، وتعلّم الحذف الحقيقي للبيانات

احمِ حساباتك من التصيّد والهندسة الاجتماعية باحترافية

شفّر أجهزتك واحمِ مصادرك في أشد البيئات حساسية

ما الذي نحميه فعلياً؟

حسابات Facebook، Gmail، WhatsApp — هويتك الإلكترونية أمام العالم

صور، محادثات، ملفات — ذاكرتك الرقمية الخاصة

معلومات مالية، بيانات العمل، معلومات الآخرين المرتبطة بك

لماذا أي اختراق خطير؟

استخدام معلوماتك الخاصة ضدك مادياً أو مهنياً

التظاهر بأنك أنت للوصول لأصدقائك أو جمهورك

الوصول لزملائك ومصادرك من خلال ثقتهم بك

| المعيار | Man-in-the-Middle | Evil Twin | Packet Sniffing |

|---|---|---|---|

| ما هو؟ | المهاجم يضع نفسه بين جهازك والموقع — كل بياناتك تمر عبره | المهاجم ينشئ شبكة WiFi مزيفة بنفس اسم الشبكة الحقيقية | المهاجم يراقب كل البيانات المارة في الشبكة دون التدخل بها |

| الفرق الجوهري | أسلوب هجوم — طريقة للتنصت والتعديل تُستخدم بعد الاتصال | فخ الدخول — خطوة أولى تجعلك تتصل بشبكة المهاجم أصلاً | مراقبة صامتة — لا يتدخل، فقط يسجّل ما يمر أمامه |

| العلاقة بينها | Evil Twin غالباً مقدمة لـ MITM — تتصل بالشبكة المزيفة أولاً، ثم يُنفّذ المهاجم هجوم MITM عليك | مستقل — يعمل على أي شبكة مشتركة دون الحاجة لأي خداع مسبق | |

| ماذا يفعل المهاجم؟ | يقرأ · يعدّل · يحقن محتوى مزيف في ردود الموقع | يستقبل كل اتصالاتك — ثم يُمرّرها للإنترنت الحقيقي | يلتقط نسخة من كل حزمة بيانات تمر في الشبكة |

| مع HTTP | خطير جداً يرى ويعدّل كل شيء |

خطير جداً يرى كل شيء يمر عبره |

خطير جداً يقرأ كل البيانات المكشوفة |

| مع HTTPS | مقيَّد جزئياً لا يقرأ المحتوى، لكن يرى الوجهة ويستطيع قطع الاتصال |

مقيَّد جزئياً نفس القيود — لكن قد يحاول تنزيل الاتصال لـ HTTP |

محمي إلى حد بعيد يرى أسماء المواقع فقط، لا المحتوى |

| مع VPN | محمي يرى فقط أنك متصل بـ VPN |

محمي نفس الحماية — حتى الوجهة مخفية |

محمي كل الحزم مشفَّرة لا يفهمها |

🛡️ برامج VPN الموصى بها

| البرنامج | الأمان والموثوقية | الخطة المجانية |

|---|---|---|

|

ProtonVPN

protonvpn.com

|

مفتوح المصدر بالكامل · مراجعات أمنية مستقلة · مقرّه سويسرا (قوانين خصوصية صارمة) · سياسة No-Log موثّقة |

✅ مجاني للأبد

3 دول · جهاز واحد

|

|

Windscribe

windscribe.com

|

مفتوح المصدر · سياسة No-Log موثّقة · مقرّه كندا · شفاف في نشر تقارير الشفافية |

✅ مجاني

10 GB/شهر · 10+ دول

|

|

Mullvad

mullvad.net

|

الأقوى خصوصيةً · لا يطلب بريداً إلكترونياً أو اسماً · مراجعات أمنية مستقلة · مقرّه السويد |

❌ مدفوع فقط

5€ / شهر · 5 أجهزة

|

"أنا لست هدفاً"

الهجمات في الشبكات العامة غالباً عشوائية — أي شخص متصل قد يكون ضحية

"معلوماتي غير مهمة"

حساب بسيط يُستخدم للاحتيال أو للوصول لأشخاص آخرين من خلالك

"سأعرف إذا تم اختراقي"

كثير من الهجمات صامتة تماماً — لا تظهر أي إشارات لأسابيع أو أشهر

ليلى صحفية شابة تعمل على تقرير استقصائي حول تلوّث نهر محلي. تجلس في مقهى وتستخدم شبكة Wi-Fi المجانية "Cafe-Free-WiFi" لرفع المسوّدة إلى Google Drive الخاص بمحرّرها، ثم ترسل رابطاً إلى مصدرها للتأكيد. بعد يومين، ظهرت مقتطفات من تقريرها على صفحة مجهولة قبل نشره، وتعرّض مصدرها لاتصال تهديدي.

الشبكة "Cafe-Free-WiFi" كانت مزيفة أُعدّت من شخص داخل المقهى أو قربه

كل بياناتها مرّت عبر جهاز المهاجم (MITM) بدون أي تشفير

المسوّدة كانت مشارَكة برابط مفتوح لتسهيل المراجعة

الصور المرفقة تحوي إحداثيات الموقع الدقيق في بياناتها المخفية

أن يصل للبيانات فقط من يُسمَح لهم. مثال: رسالة بينك وبين مصدرك يجب ألا يراها طرف ثالث

أن تبقى البيانات دون تغيير غير مصرّح به. مثال: وثيقة PDF تصلك كدليل — كيف تضمن أنها لم تُعدَّل؟

أن تكون البيانات متاحة عند الحاجة. مثال: ملف مهم "محذوف" قبل موعد النشر = فشل في التوفّر

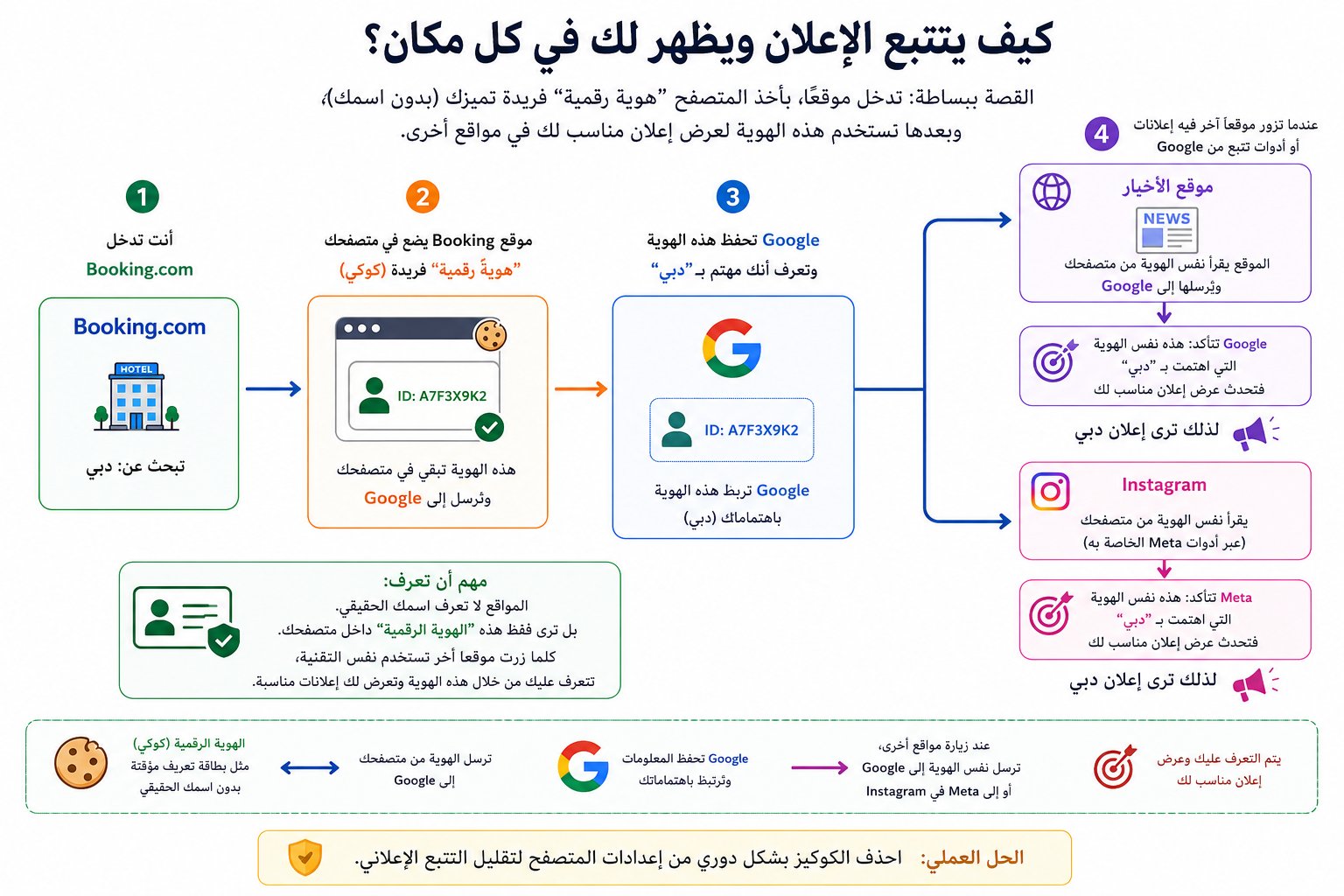

متصفحك يكشف عشرات التفاصيل لكل موقع تزوره — ومجتمعةً تصبح هويتك الرقمية شبه فريدة.

تركيبة نادرة جداً

حتى لو حذفت كل الكوكيز

حتى في وضع التصفح الخاص

متصفح قوي للخصوصية ويعمل بشكل ممتاز مع إضافات الحماية.

إضافة خفيفة تمنع الإعلانات والمتتبعات وسكربتات جمع البيانات.

هي مجموعة خصائص يقرأها الموقع من جهازك ومتصفحك. كل خاصية وحدها قد تبدو عادية، لكن جمعها معاً ينتج توقيعاً رقمياً يمكن استخدامه لتمييزك بين عدد كبير من المستخدمين، حتى دون الاعتماد على الكوكيز.

| الخدمة | نوع التشفير الافتراضي | من يملك المفتاح؟ | ملاحظة |

|---|---|---|---|

Google Drive

🔗 drive.google.com

|

في النقل + في الراحة | Google تملك المفتاح | Workspace للأعمال يضيف اتفاقيات قانونية لكن التقنية واحدة |

|

OneDrive / SharePoint

🔗 onedrive.live.com

|

في النقل + في الراحة | Microsoft تملك المفتاح | E2E ممكن عبر Microsoft Purview في خطط المؤسسات |

|

iCloud (افتراضي)

🔗 icloud.com

|

في النقل + في الراحة | Apple تملك المفتاح | — |

|

iCloud + Advanced Data Protection

🔗 طريقة التفعيل

|

End-to-End | أنت فقط تملك المفتاح | يجب تفعيله يدوياً — غير مفعّل افتراضياً |

|

Proton Drive

🔗 proton.me/drive

|

End-to-End دائماً | أنت فقط تملك المفتاح | مقرّها سويسرا — قوانين خصوصية أقوى |

|

Tresorit

🔗 tresorit.com

|

End-to-End دائماً | أنت فقط تملك المفتاح | مصمّم للمؤسسات والمهنيين والمحترفين |

أي حكومة يمكنها طلب ملفاتك بأمر قضائي من الشركة — وهذا ينطبق على Google وMicrosoft وApple جميعاً. الاستثناء: الخدمات ذات E2E حقيقي مثل Proton لا تستطيع تسليم ما لا تملكه.

إذا اخترق أحدهم خوادم الشركة، ملفاتك معرّضة مباشرة — لأن الشركة تملك المفتاح. في حالة E2E، حتى لو اخترقوا الخادم، الملفات غير مفهومة بدون مفتاحك.

تشفير الملفات يدوياً داخل بيئة SharePoint مشكلة لا حل: يكسر المعاينة والبحث والتحرير المشترك. والأخطر: إذا شفّر موظف ملفاً بمفتاحه الخاص وغادر، الملف يضيع. الحل المؤسسي الصحيح هو Microsoft Purview / Information Protection الذي يشفّر مع إبقاء صلاحيات إدارية.

كثير من المؤسسات الدولية تستخدم Microsoft 365، لكن بموجب اتفاقيات خاصة (GovCloud، DPA). هذا مناسب لبيانات "حساسة عادية"، أما البيانات شديدة الحساسية فتذهب لبنى تحتية منعزلة تماماً.

استخدم أدوات الحذف الآمن التي تدعم Shredding أو Wipe Free Space.

استخدم Disk Utility ثم Erase، واختر الإعدادات المناسبة حسب نوع القرص والإصدار.

التشفير مفعّل افتراضيًا. غالبًا يكفي تنفيذ Erase All Content and Settings قبل التسليم.

يفضل التأكد من تفعيل التشفير أولًا، ثم تنفيذ Factory Reset من إعدادات الجهاز.

استخدم أدوات الكتابة فوق البيانات، لأن هذا النوع من الأقراص مناسب لطرق المسح المتكرر.

لا تعتمد على الكتابة فوق البيانات فقط. استخدم Secure Erase من أداة الشركة المصنّعة.

يمكن استخدام أدوات الحذف الآمن أو تنفيذ Full Format مع الكتابة فوق البيانات عند الحاجة.

صحفي يحفظ ملفات محادثاته مع مصادره في مجلّد "شخصي" على Dropbox بكلمة مرور قوية من 15 حرفاً. بعد شهر، تظهر محادثاته منشورة في موقع مجهول. كلمة المرور لم تتغيّر، ولم يلاحظ أي نشاط غريب على حسابه.

حدّد على الأقل 3 إجراءات من القائمة أدناه وابدأ بها فور انتهاء هذا التدريب

جملة من 20 حرفاً أقوى من "P@ssw0rd!" — اختر ما يصعب كسره لا ما يصعب تذكّره

لا تُعيد استخدام كلمة المرور أبداً — اختراق موقع واحد = اختراق كل حساباتك

اسم ابنك · تاريخ ميلادك · اسم قطّك — كلها أول ما يجرّبه المهاجم

يُنشئ كلمات مرور عشوائية من 20+ حرف لكل حساب

لا أحد يستطيع قراءتها — حتى الشركة المطوّرة

يملأ البيانات فقط في المواقع الصحيحة — لا يعمل في المزيّفة

يُخبرك إذا كانت كلمات مرورك مكرّرة أو مسرَّبة

✓ متوفرة دائمًا · ✕ أقل أمانًا من الخيارات الأخرى

مثل Google Authenticator / Authy / Aegis · الرمز يتغير كل 30 ثانية · أكثر أمانًا من الرسائل النصية

مثل YubiKey · أعلى مستوى حماية · مقاوم لعمليات التصيد والاختراق · مناسب للحسابات الحساسة

"Facebook Security" — لكن الإيميل الفعلي: facebook-security@mail-service.ru

"حسابك سيُغلق خلال 24 ساعة!" — ضغط لدفعك للتصرف دون تفكير

يبدو صحيحاً في النص لكن يُخفي وجهة مختلفة عند الضغط

صياغة غير طبيعية، أخطاء إملائية، أو تنسيق غريب

رسائل عامّة لآلاف الأشخاص — تعتمد على نسبة نجاح صغيرة حتى من بين الجموع

رسالة مُفصَّلة بمعلوماتك الشخصية — خطير جداً لأصحاب المعلومات الحسّاسة والمستهدَفين

تصيّد موجّه لشخصيات قيادية — رؤساء التحرير والمديرين التنفيذيين

أخطاء مطبعية متعمَّدة في اسم الموقع

"facebook.com" هنا مجرد subdomain — الموقع الحقيقي هو evil-site.ru

تبديل حروف لاتينية بحروف مشابهة من لغات أخرى لا تكاد تلاحظها

روابط مختصرة تُخفي الوجهة الحقيقية تماماً

| الأداة | الاستخدام | الرابط |

|---|---|---|

|

|

فحص الروابط والملفات بأكثر من 70 محرك أمني — مجاناً وبدون تثبيت | virustotal.com ↗ |

|

|

إضافة متصفح تفحص الروابط والملفات مباشرة أثناء التصفح مع تحليل استخباراتي للتهديدات من Google | Chrome Store ↗ |

مهما يكن — لا تدخل كلمة مرور أو بيانات شخصية في الصفحة المشبوهة

إن شككت بتحميل برنامج ضارّ — افصل الاتصال فوراً

استخدم جهازاً موثوقاً مختلفاً لتغيير كلمة المرور

تحقق من "آخر الجلسات" و"الأجهزة المتّصلة" في حسابك

"أنا من قسم IT ونحتاج كلمة مرورك للصيانة" — لا أحد شرعي يطلب كلمة مرورك

ذاكرة USB تُترَك في موقع العمل — تحتوي برنامج تجسّس مخفياً

الدخول خلف موظَّف عند الباب المؤمَّن — استغلال الأدب الاجتماعي

"مديرك يطلب التحويل الآن!" — ضغط زمني لمنع التفكير المنطقي

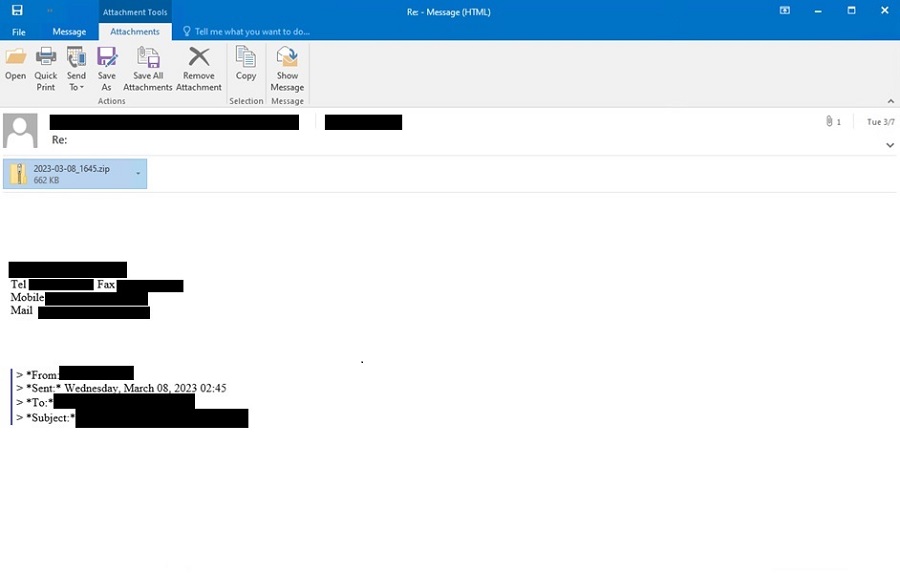

ظهرت Emotet عام 2014 كحصان طروادة مصرفي، ثم تطوّرت لتصبح أخطر برمجية خبيثة في العالم. آلية العدوى بسيطة ومخادعة: يصل إلى صندوق بريدك ردٌّ على محادثة حقيقية سابقة (Re:) من شخص تعرفه فعلاً — زميل أو عميل — لأن Emotet سرقت سجل مراسلاته مسبقاً. الرسالة تحمل مرفق Word أو ZIP يبدو وثيقة عادية (فاتورة، عقد، تقرير). بمجرد فتحه وتفعيل الماكرو، تنتصب Emotet في الجهاز صامتةً، تسرق بيانات الاعتماد، وتُرسل نفسها لكل جهات اتصالك — مكرِّرةً الدورة من جديد.

بريد Emotet الفعلي — ردٌّ على محادثة حقيقية، مرفق ZIP، لا شيء يثير الشك

تلقّيت مكالمة: "ألو؟ أنا محمد من فريق الدعم التقني في Gmail. لاحظنا اختراقاً لحسابك قبل دقائق. نحتاج فقط الكود الذي سنرسله لك الآن على الهاتف للتأكّد أن الحساب ما زال لك."

Settings → Privacy & Security → Device Encryption / BitLocker

في حساب Microsoft أو اطبعه واحفظه في مكان آمن

قد يستغرق ساعات لأول مرة — لا تغلق الجهاز خلالها

System Settings → Privacy & Security → FileVault → Turn On

يُعرض مرة واحدة فقط — دوّنه في مكان آمن أو خزّنه في iCloud

نسخة واحدة على الأقل بعيدة جسدياً عنك — للكوارث والسرقة

قرص خارجي + سحاب مشفَّر — لا تضع كل بيضك في سلة واحدة

من بياناتك المهمّة — لا تعتمد على نسخة واحدة أبداً

📡 قنوات الاتصال الآمن

🛠️ الأدوات المتقدّمة

يُخفي عنوان IP عبر ثلاث طبقات · للوصول لمصادر في بيئات مراقَبة · ⚠️ استخدامه قد يُلفت الانتباه في بعض البلدان

نظام تشغيل من USB، لا يترك أثراً · يوجّه كل الاتصالات عبر Tor · مصمّم للعمل في بيئات عالية الحساسية

يُعقِّم المستندات المشبوهة (PDF, Word) · يحوّلها لنسخة آمنة · من Freedom of the Press Foundation

📋 القواعد الذهبية

6+ أرقام أو Alphanumeric — ليس 4 أرقام أبداً

30 ثانية أو أقل — تأكّد من تعديل هذا الإعداد اليوم

أوقف إظهار محتوى الإشعارات على الشاشة المقفلة للحسّاس

عطّل Siri/Assistant على الشاشة المقفلة من الإعدادات

في عام 2012، كشف مكتب المفتش العام لـ NASA أن الوكالة فقدت أو سُرقت منها 48 حاسوباً محمولاً خلال عامين — من بينها حاسوب يحتوي على أكواد التحكم في محطة الفضاء الدولية (ISS). الأخطر أن غالبية هذه الأجهزة كانت غير مشفَّرة، مما أتاح الوصول المباشر لكل ما عليها.

NASA — إحدى أكثر المؤسسات تطوراً في العالم، وقعت في خطأ التشفير الأساسي